Il gruppo di ricerca del Prof. Simone Montangero del Dipartimetno di Fisica e Astronomia dell’Università di Padova, in collaborazione con università statunitensi e tedesche - Harvard, il Massachusetts Institute of Technology (MIT), California Institute of Technology, Berkeley, Ulm e il Centro di Ricerche di Jülich (FZJ) - ha pubblicato sulla rivista «Science» i risultati di un nuovo...

Un'affermazione di Sheldon Cooper in un episodio della popolare serie televisiva ha dato da pensare ai teorici dei numeri... e li ha portati a scoprire una nuova proprietà dei numeri primi...

Uno studio coordinato dall’Istituto di fotonica e nanotecnologie del Cnr dimostra come sia possibile trasferire un bit quantistico (qubit) tra due posizioni, facendo in modo che scompaia da quella di partenza e ricompaia in quella di arrivo senza passare nel mezzo....

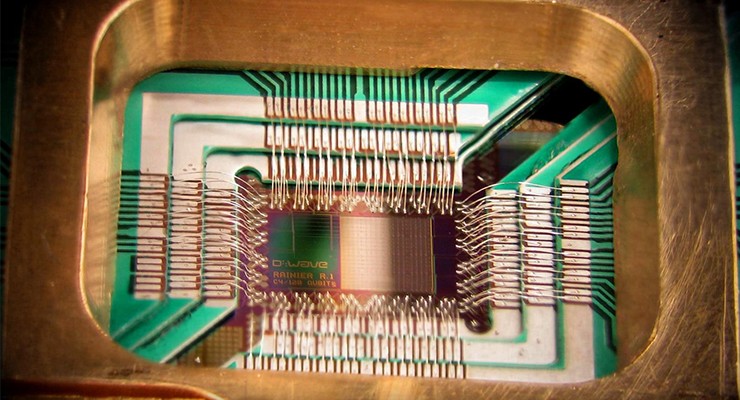

Due tecnologie per questi calcolatori avveniristici potrebbero essere sul punto di superare anche i più potenti computer digitali entro un anno o poco di più, tuttavia le sfide chiave sono ancora irrisolte...

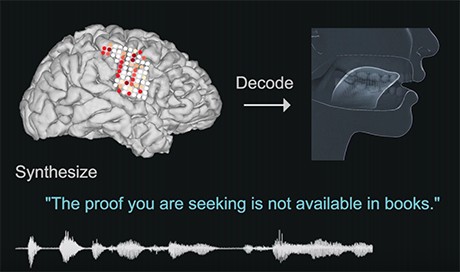

Realizzato negli Stati Uniti un dispositivo in grado di decodificare l'attività cerebrale che coordina i movimenti della fonazione e di tradurla in frasi pronunciate da un sintetizzatore vocale. ...

Agenti virtuali basati su algoritmi di intelligenza artificiale sono in grado di adottare strategie complesse simili a quelle umane nei videogiochi in cui si affrontano più giocatori. Lo dimostra un nuovo studio di DeepMind basato sul popolare gioco Quake...

Una rete neurale che ricalca il sistema visivo ha sviluppato da sola, senza alcun addestramento, la capacità di distinguere le diverse quantità, un'abilità cognitiva che è innata nei bambini e in alcune specie animali...

Parte la prima flotta di 60 satelliti di Starlink, il progetto di Elon Musk che ha l'obiettivo di portare l'accesso a Internet ad alta velocità in ogni punto del Pianeta....