Negli ultimi anni, il ransomware ha compiuto un vero e proprio massacro di dati, colpendo sia gli utenti comuni che le aziende di ogni dimensione, comprese le strutture essenziali come gli ospedali. All'inizio del 2019 la sensazione era che il fenomeno fosse in declino, ma nei mesi successivi sono sorte nuove varianti di questi particolari tipi di malware, a dimostrazione del fatto che non dobbiamo mai abbassare la guardia.

Nel terzo trimestre del 2019, Kaspersky ha rilevato qualcosa di simile tramite la sua rete antivirus. . 643 attacchi di tipo ransomware. Rispetto allo stesso periodo del 2018 una diminuzione dell'11%, ma se da un lato il numero di utenti coinvolti è diminuito, va notato che hanno aumentato significativamente (153%) le varianti del ransomware utilizzato, un segno che i truffatori non hanno ridotto la loro attività criminale ma si stanno concentrando su obiettivi più mirati.

Il ransomware della famiglia WannaCry rimane comunque il più diffuso e colpisce circa un quinto degli utenti, in particolare Trojan-Ransom. Vincere 32. Wanna, che con il 20,96% degli utenti attaccati è il ransomware più diffuso, almeno secondo i dati analizzati da Kaspersky. Trojan-Ransom.Win segue a breve 32. Phny (20, 01%) e Trojan-Ransom.Win 32. GandCrypt, con un 8, 58% di utenti attaccati.

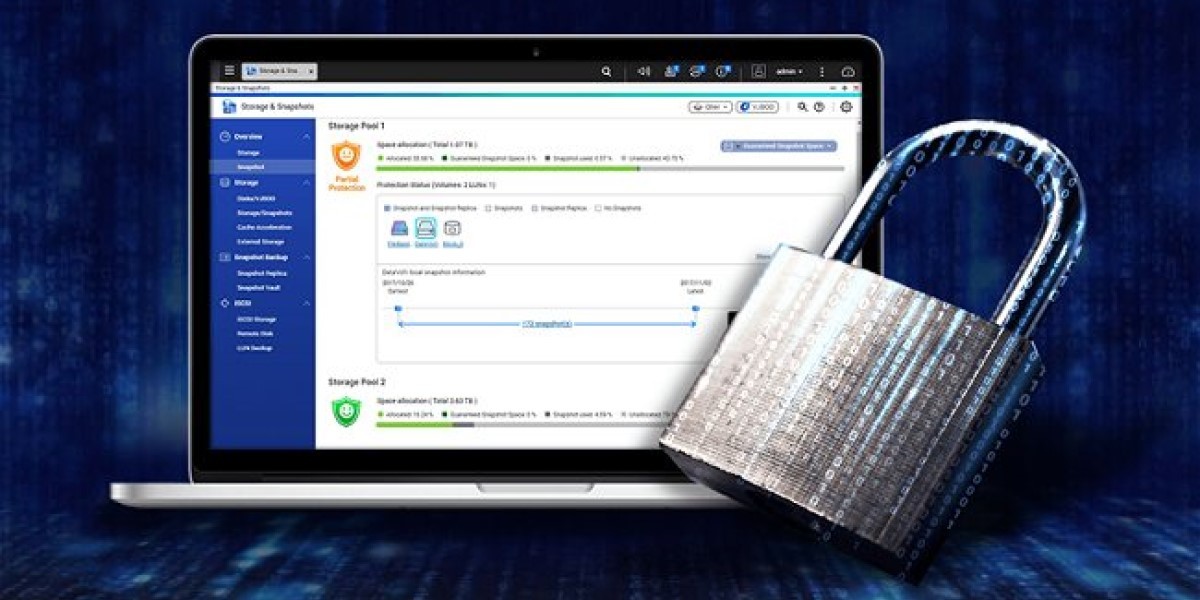

In genere, il ransomware viene inoculato nei computer tramite e-mail di phishing, convincendo gli utenti a fare clic su un allegato o un collegamento che porta a siti dannosi. Il nuovo ransomware scoperto da Kaspersy, invece, non richiede l'intervento dell'utente: i truffatori infatti vanno a scansionare intervalli IP pubblici alla ricerca di NAS e, una volta trovati, cercano di accedervi sfruttando vulnerabilità note o utilizzando password predefinite. Una volta che sono in grado di inserire, calcolano tutti i dati sull'unità, lasciando la solita lettera di rimborso da pagare in bitcoin.

Questa è una modalità di attacco particolarmente sottile in quanto l'utente non può notare nulla o intraprendere alcuna azione per garantire che l'attacco abbia successo. Non solo: molto spesso i NAS vengono utilizzati per gestire i backup dei computer e altri dispositivi collegati alla rete, il che rende estremamente insidioso questo particolare malware.

"In primo luogo il ransomware di crittografia che aveva come obiettivo il NAS era un fenomeno appena evidente" - ha dichiarato Fedor Sinitsyn, ricercatore della sicurezza di Kaspersky - "Solo quest'anno, tuttavia, abbiamo già rilevato una serie di nuove famiglie di ransomware focalizzate esclusivamente sul NAS. Questa tendenza non è destinata a scomparire: per gli aggressori rappresenta un vettore di attacco molto conveniente, soprattutto perché gli utenti sono completamente impreparati, considerando queste tecnologie altamente affidabili. acquistati proprio perché riconosciuti come prodotti completi e sicuri, un'idea che, come abbiamo visto, non corrisponde alla verità: i consumatori e soprattutto gli utenti aziendali devono quindi prestare molta attenzione alla protezione dei propri dati. “

In 90 giorni, le soluzioni di sicurezza di Kaspersky hanno identificato poco meno di un miliardo di minacce (989. 432. 403, per chi ama la precisione), il 4% in più rispetto allo stesso periodo dell'anno precedente. Gli attacchi percentuali contro i conti bancari stanno diminuendo di 35 (Kaspersky ha contato 197. 559 tentativi simili), così come il malware si è diffuso attraverso pacchetti di installazione dannosi (-33%).

Il numero di malware "unici" misurati dal noto produttore di antivirus è ben 230. 051. 054, tuttavia leggermente in calo (-4%) rispetto all'anno precedente.