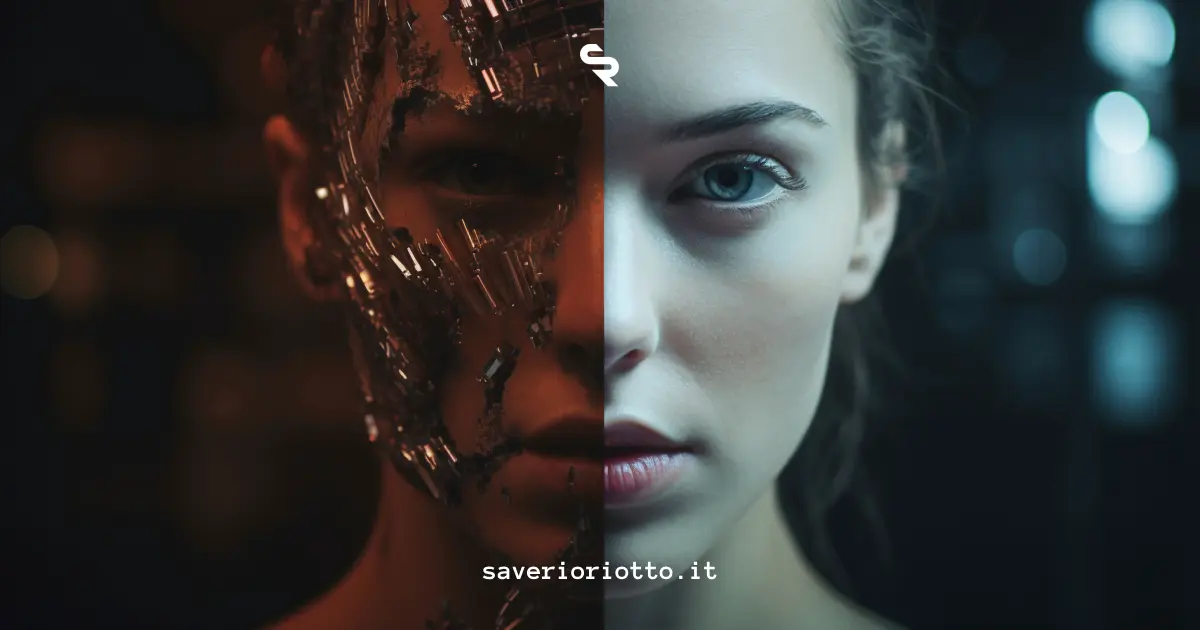

Scopri come deepfake e IA rendono il phishing indistinguibile dalla realtà nel 2026. Guida completa alle nuove minacce e alle strategie di difesa zero-trust....

Scopri come l'AI generativa rende il phishing invisibile con deepfake e iper-personalizzazione. Guida per sviluppatori su EDR/XDR, Passkeys e DevSecOps contro il cybercrime...

Migliaia di telecamere private violate in Europa. Scopri come è successo e segui la guida pratica per proteggere le tue telecamere IP da hacker e spie....

Scopri i rischi per la tua sicurezza online nel condividere storie in tempo reale. Dalle tecniche OSINT ai furti, impara a proteggere la tua privacy online....

Cos'è il MITRE ATT&CK Framework? Scopri come funziona e perché è fondamentale nella sicurezza informatica per analisti SOC, red teamer e sviluppatori....

Scopri cos'è la Cyber Kill Chain e come riconoscere le 7 fasi di un’intrusione informatica per migliorare la tua difesa in ambito cybersecurity....

Scopri cos'è il Data Carving, come funziona e perché è cruciale nella sicurezza informatica e forense digitale. Tecniche, strumenti e applicazioni pratiche....

Scopri come l'analisi di memorie di massa è fondamentale nella cybersecurity e nella digital forensics. Tecniche, strumenti e best practice per investigare incidenti di sicurezza....