Anche se l'epidemia di COVID-19 ha ritardato i progetti e ridotto gli investimenti nel settore IT, è rimasta competitiva rispetto ad altri settori. Con il progredire della trasformazione digitale, il software avrà un impatto significativo su ciò che le aziende fanno, come lo fanno e quali servizi offrono ai clienti....

Lo sviluppo di un'architettura può essere visto come un processo di selezione, adattamento e combinazione di modelli. L'architetto del software deve decidere come istanziare un modello, come adattarlo al contesto specifico e ai vincoli del problema. ...

Pianificare un progetto software nel 2026 richiede strategia, IA e trasparenza. Scopri gli 8 passaggi essenziali per gestire budget, tempi e team senza stress, garantendo un prodotto di qualità superiore e clienti soddisfatti....

La nuova vulnerabilità zero-day su Spring4Shell consente l'esecuzione di codice in modalità remota e i suoi dettagli sono già trapelati pubblicamente...

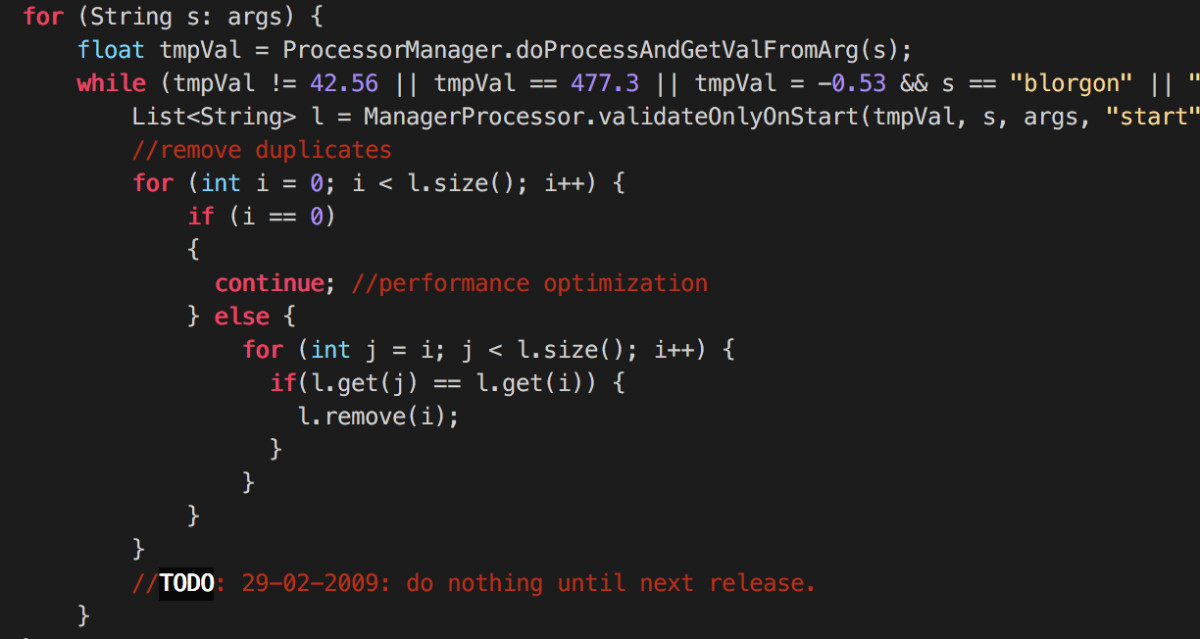

All'inizio dei progetti le nostre applicazioni non sono adeguatamente coperte da alcun tipo di test automatizzato. Nella maggior parte dei casi, le organizzazioni non hanno in programma di buttare via quelle basi di codice e ricominciare da zero, il che significa che bisogna progettare un piano per affrontare il problema della qualità del codice legacy....

Una botnet scoperta di recente in fase di sviluppo attivo prende di mira i sistemi Linux, tentando di irretirli in un esercito di bot pronti a rubare informazioni sensibili, installare rootkit, creare shell inverse e fungere da proxy web....

La tracciabilità dei requisiti è una tecnica utilizzata nei progetti di sviluppo software per garantire che le esigenze degli utenti siano pienamente soddisfatte e che i difetti siano ridotti al minimo....

Il malware è un software dannoso creato intenzionalmente per danneggiare dati e risorse in un computer. Vediamo in particolar modo come un malware sia capace di cambiare la propria forma mentre si propaga....