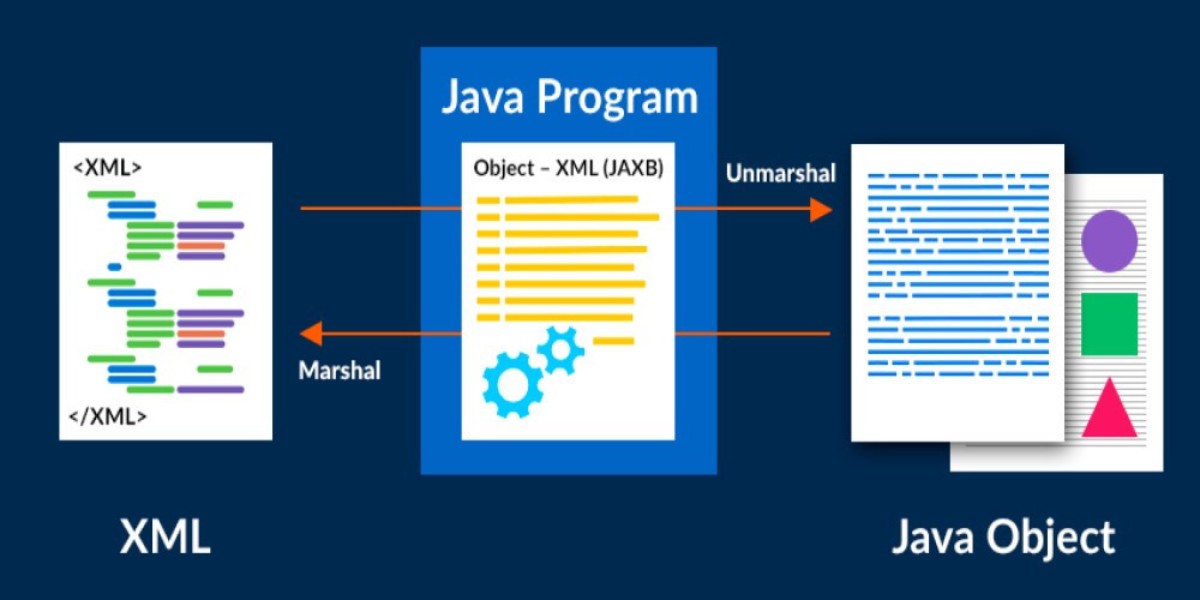

JAXB è l'acronimo di Java Architecture for XML Binding. Fornisce un meccanismo per scrivere oggetti Java in XML e convertire XML in oggetti. ...

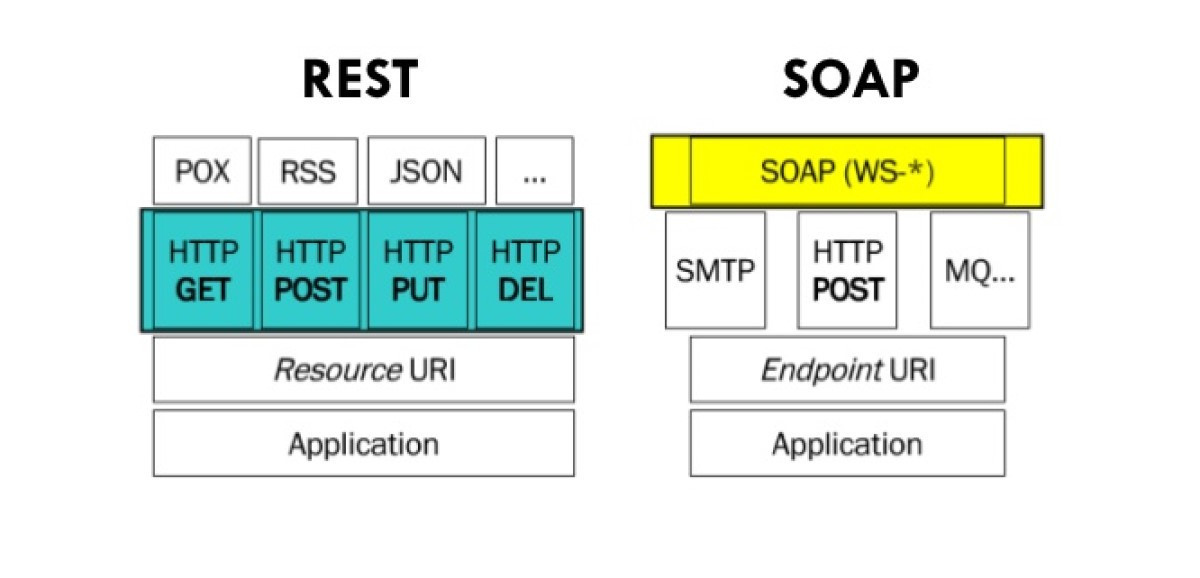

REST contro SOAP. È stato un problema per un po' di tempo, ma in realtà, sono solo due risposte alla stessa domanda: come accedere ai servizi web!...

Si verifica una data breach quando si accede a informazioni personali, divulgate senza autorizzazione o vengono perse. ...

Il famigerato malware Joker continua a intrufolarsi oltrepassando i controlli di sicurezza di Google...

Questo tutorial descrive come distribuire un'applicazione web in java (.war) all'interno di un server Tomcat in esecuzione come container Docker....

Impara a creare e distribuire facilmente le tue applicazioni distribuite nel cloud con Docker...

Docker è un sistema di gestione in modo semplice e universale dei container Linux. In questo tutorial illustreremo come installarlo su un sistema CentOS....

Le gelide condizioni sottomarine del mare potrebbero essere perfette per i datacenter....