Ora pubblico in versione beta, il servizio può essere utilizzato per applicare criteri di accesso alle immagini dei container, incoraggiando l'uso di immagini di base standard in tutta l'organizzazione...

Amazon Corretto è una distribuzione JDK aperta gratuita, multipiattaforma e pronta per la produzione. Viene fornita con supporto a lungo termine, inclusi miglioramenti delle prestazioni e correzioni di sicurezza. ...

Un gruppo di hacker chiamato Evil Corp Group, dopo essere stata in pensione per un periodo di tempo, entra dinuovo in azione sviluppando un software di riscatto chiamato WastedLocker....

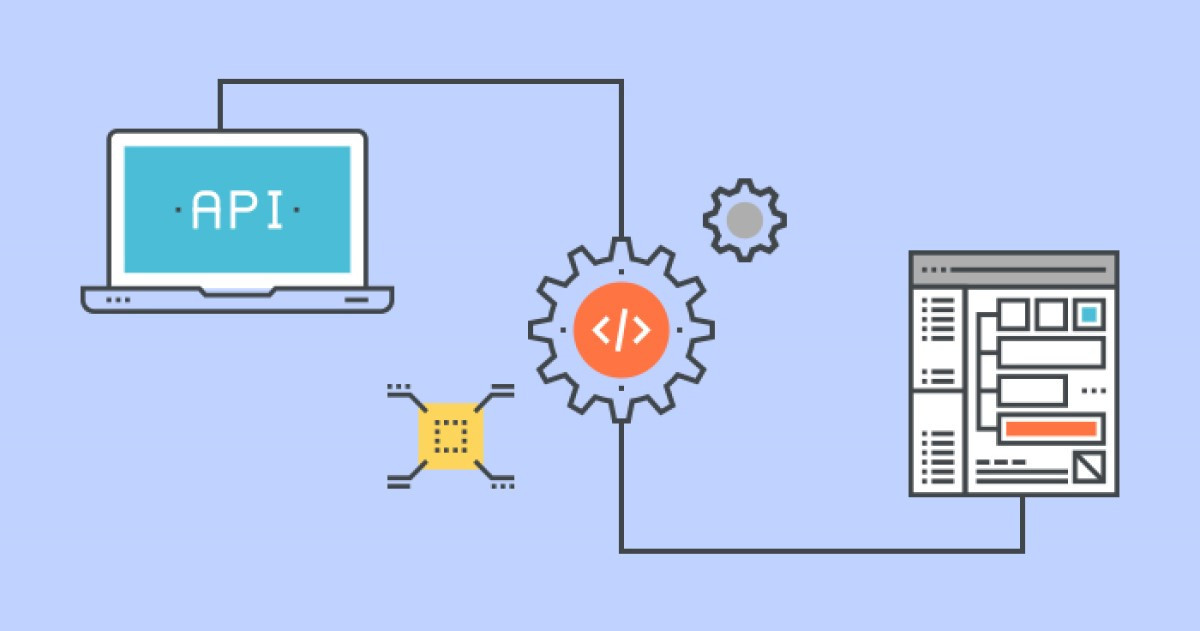

Di recente, GraphQL è stato presentato come un'alternativa rivoluzionaria alle API REST, ma come per qualsiasi altra cosa, ha i suoi pro e contro. In alcuni scenari, GraphQL sarà effettivamente una soluzione migliore, ma in altri potresti scoprire che le API REST sono ancora tra quelli più scelti....

Il nuovo servizio di sicurezza che consente ai clienti della piattaforma cloud di condurre indagini più rapide ed efficienti sui problemi di sicurezza attraverso i loro workloads AWS....

MariaDB 10.4 è un ramo di sviluppo attuale di MariaDB. Di recente, il 21 maggio, è stato rilasciato il terzo Release Candidate (10.4.5), avvicinandosi al rilascio ufficiale....

Sapevi che il primo bug fu una vera falena? Scopri la storia di Ada Lovelace, l'origine dei linguaggi Python e Java e le verità più divertenti sulla vita da programmatore....

Ramsay può infettare i computer o reti air-gapped, raccogliere file Word, PDF e ZIP in una cartella nascosta per poi attendere l’esfiltrazione al momento giusto....