I ricercatori di Kaspersky hanno scoperto un nuovo stalkerware chiamato MonitorMinor, questo software consente a malintenzionati di accedere segretamente a qualsiasi dato e monitorare l'attività sui dispositivi che monitorano, nonché di accedere ai più popolari servizi di messaggistica e social network....

Microsoft ha preso il controllo di Necurs, una delle più longeve e feroci botnet. Controlla 9 milioni di computer, e le sue attività andavano avanti almeno dal 2012....

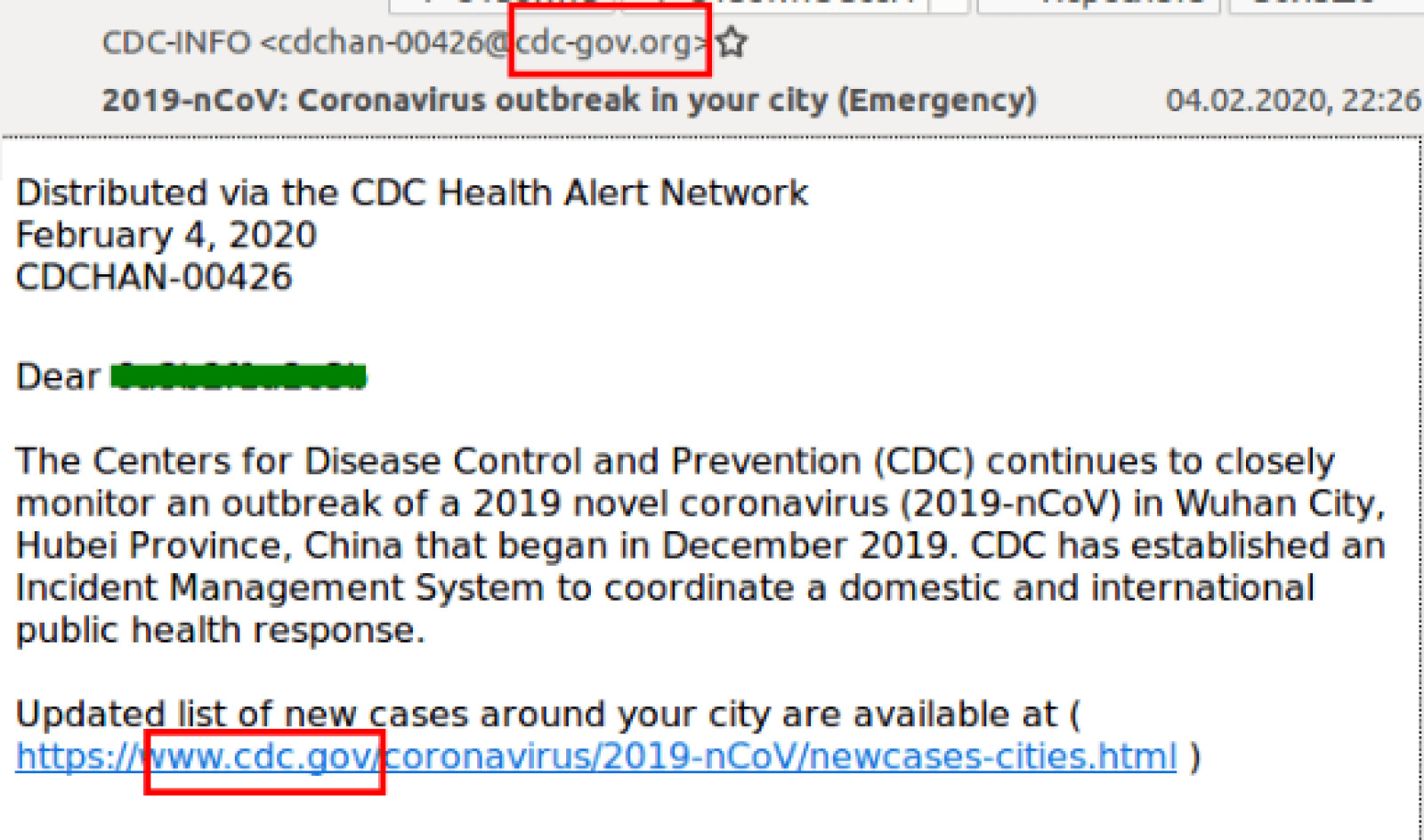

Sono in aumento le campagne di phishing, sfruttando la paura di massa sul coronavirus, stanno diffondendo pericolosi malware di ogni genere. ...

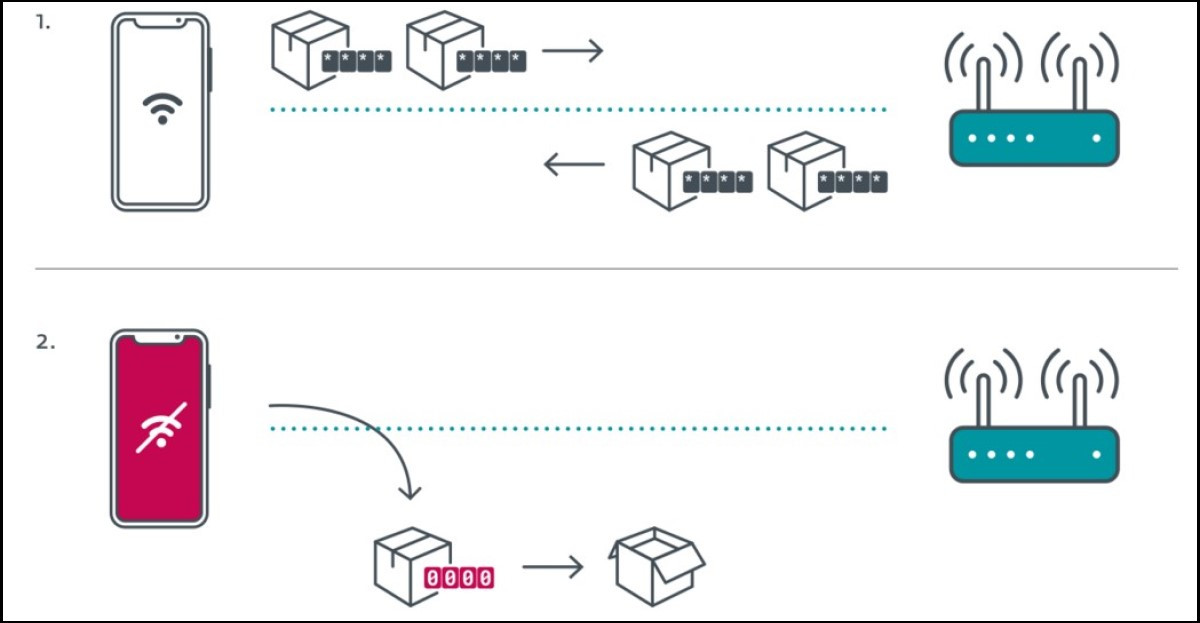

Le onde ad ultrasuoni non emettono alcun suono, ma possono comunque attivare Siri sul tuo cellulare e far effettuare chiamate, scattare immagini o leggere il contenuto di un testo a uno sconosciuto. Tutto all'insaputa del proprietario del telefono....

Una nuova vulnerabilità, che potrebbe aver interessato oltre un miliardo di dispositivi Wi-Fi prima del rilascio delle patch, avrebbe potuto consentire agli hacker di ottenere informazioni sensibili dalle comunicazioni wireless....

I ricercatori hanno dato una svolta nel controllo dei laser a cascata quantica terahertz, il che potrebbe portare alla trasmissione di dati alla velocità di 100 gigabit al secondo - circa mille volte più veloce di una Ethernet veloce che funziona a 100 megabit al secondo....

Gli attacchi DoS si sono evoluti in attacchi DDoS più complessi e sofisticati. L’attacco DDoS più grande mai registrato è da 1,7 Tbps...

I criminali informatici installano codice dannoso sul tuo computer o server che ti indirizza automaticamente a siti Web fraudolenti a tua insaputa o consenso....